Seedify, uma incubadora web3 conhecida por apoiar projetos de games e metaverso, confirmou que sua bridge de tokens SFUND foi explorada em 23 de setembro. Atacantes conseguiram roubar mais de US$ 1,2 milhão mintando tokens não autorizados e movendo-os por múltiplas chains. O hack, que abalou a confiança da comunidade, foi ligado a um grupo afiliado ao estado norte-coreano com histórico de atacar infraestrutura web3.

Seedify Sofre Violação de US$ 1,2 Milhão

Como os Atacantes Obtiveram Acesso

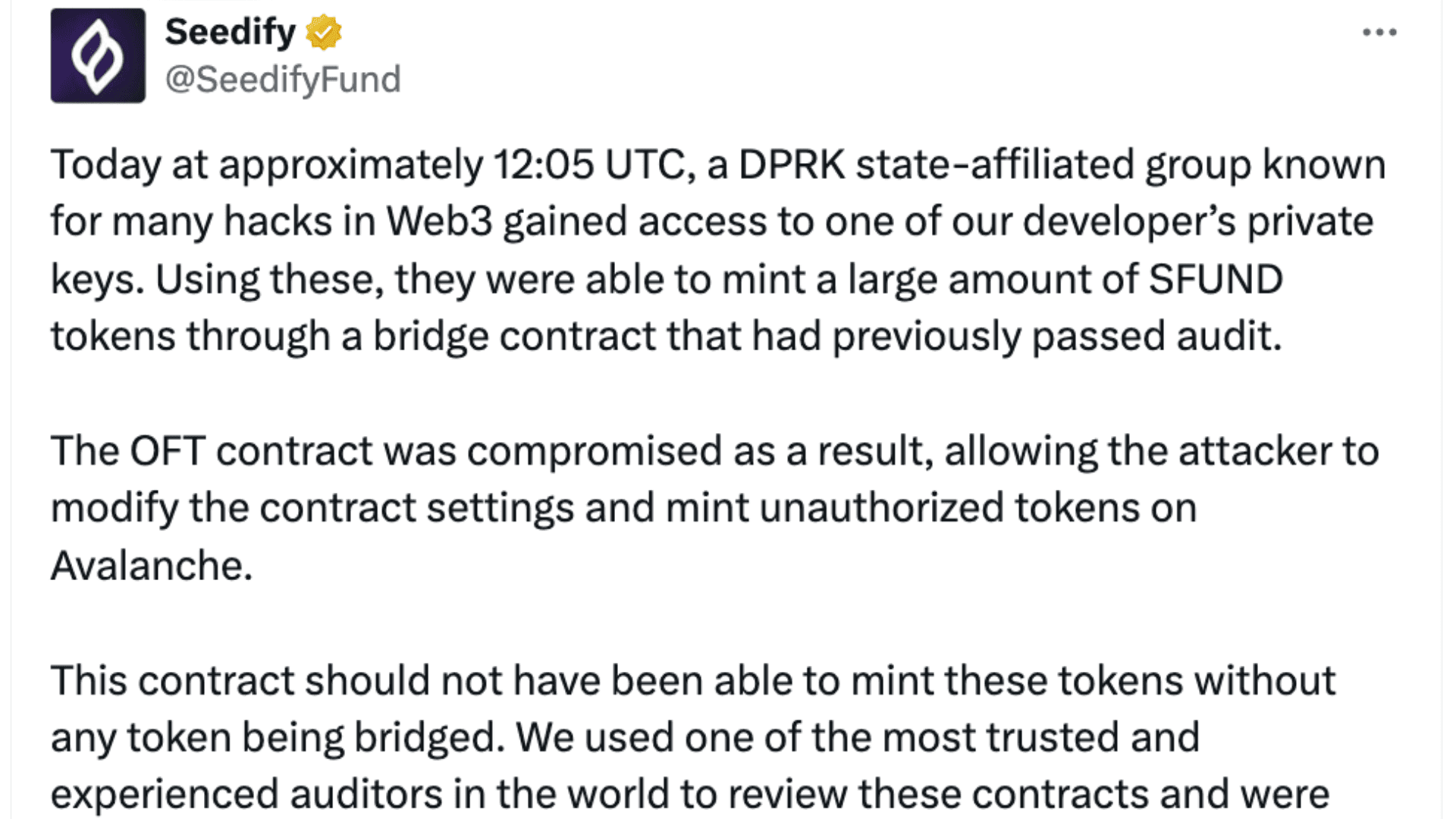

De acordo com a Seedify, a violação ocorreu quando uma chave de desenvolvedor roubada foi usada para assumir o controle de seu contrato de bridge OFT. Embora o contrato tivesse passado por auditorias de segurança anteriormente, os atacantes conseguiram contornar as verificações normais explorando as permissões ligadas à chave comprometida. Isso permitiu que mintassem uma grande quantidade de novos tokens SFUND na Avalanche sem realmente mover fundos entre chains.

Os tokens foram rapidamente bridgeados para Ethereum, Arbitrum e Base, onde os liquidity pools foram drenados. A etapa final e mais danosa aconteceu na BNB Chain, onde os tokens foram vendidos rapidamente antes que controles pudessem ser aplicados.

O impacto foi imediato. O preço do SFUND caiu quase 60 por cento em menos de um dia, chegando brevemente a US$ 0,0537 antes de se recuperar para próximo de US$ 0,25. Cerca de 64.000 holders de tokens na BNB Chain foram diretamente afetados, pois seus holdings perderam valor ou foram diluídos pelo influxo repentino de tokens. Embora cerca de US$ 200.000 dos fundos roubados tenham sido congelados pela HTX, a maioria permanece não recuperada.

Seedify Sofre Violação de US$ 1,2 Milhão

Resposta de Emergência da Equipe

A Seedify agiu rapidamente assim que a exploit foi identificada. As operações da bridge foram suspensas, a atividade de tokens nas chains afetadas foi pausada e as permissões comprometidas foram revogadas. Wallets dos atacantes foram blacklisteadas e o trading em exchanges centralizadas foi temporariamente interrompido para reduzir a volatilidade do mercado.

A equipe enfatizou que a exploit afetou apenas uma wallet comprometida. Wallets de usuários, contratos principais e o protocolo Seedify em geral não foram diretamente impactados. Auditorias de segurança estão sendo revisadas agora, com parceiros externos contratados para analisar a infraestrutura da plataforma.

Investigações lideradas por analistas de blockchain, incluindo ZachXBT e ZeroShadow, ligaram o ataque a um grupo apoiado pelo estado norte-coreano. O mesmo grupo foi ligado a várias outras exploits web3 de alto perfil, e a velocidade da operação Seedify combinou com táticas usadas em incidentes anteriores.

Seedify Sofre Violação de US$ 1,2 Milhão

O Esforço de Recuperação Phoenix Raise

Em resposta ao ataque, o fundador da Seedify, Meta Alchemist, anunciou uma iniciativa de recuperação chamada Phoenix Raise. Esse plano visa compensar usuários que perderam fundos, fortalecer os sistemas de segurança da plataforma e estabilizar a economia SFUND por meio de buybacks. A equipe também confirmou que uma migração completa do token SFUND está sendo preparada, embora nenhuma data tenha sido compartilhada.

A Seedify disse que o Phoenix Raise também financiará esforços de crescimento e marketing enquanto a plataforma transita para um modelo de launchpad permissionless. Até que os detalhes da migração sejam finalizados, os usuários foram orientados a interagir com o SFUND apenas na BNB Chain.

Seedify Sofre Violação de US$ 1,2 Milhão

O Panorama Maior para a Segurança Web3

A exploit da Seedify é um lembrete das vulnerabilidades enfrentadas por plataformas web3, particularmente bridges cross-chain. Mesmo contratos que passam por auditorias permanecem expostos se chaves privadas forem comprometidas. O incidente renovou apelos para que projetos adotem salvaguardas mais rigorosas, como aprovações multi-signature e transações com delay temporal para operações críticas.

A exploit da Seedify não foi o único problema de segurança a ganhar destaque esta semana. Um streamer do Twitch conhecido como RastalandTV perdeu mais de US$ 32.000 em crypto ao vivo no stream após baixar um jogo infectado com malware no Steam. Os fundos roubados eram doações arrecadadas para seu tratamento de câncer, gerando indignação e levando a esforços de arrecadação comunitária. O malware foi ligado a mais de 260 casos e perdas totais acima de US$ 150.000.

Perguntas Frequentes (FAQ)

O que aconteceu com a Seedify?

A bridge SFUND da Seedify foi explorada em 23 de setembro após atacantes obterem acesso a uma chave de desenvolvedor. Tokens não autorizados foram mintados e vendidos por múltiplas chains, resultando em mais de US$ 1,2 milhão em perdas.

Quem hackeou a Seedify?

A Seedify atribuiu a exploit a um grupo de hackers ligado ao estado norte-coreano, conhecido por ataques web3 anteriores. Analistas de blockchain, incluindo ZachXBT e ZeroShadow, corroboraram essa conclusão.

O que é o Phoenix Raise?

O Phoenix Raise é o plano de recuperação da Seedify para compensar usuários afetados pela exploit, melhorar a segurança, estabilizar o SFUND por meio de buybacks e financiar o crescimento futuro da plataforma.

O SFUND ainda é seguro para usar?

A Seedify orientou os usuários a usarem o SFUND apenas na BNB Chain até que a migração do token seja concluída. Contratos principais e wallets de usuários não foram diretamente comprometidos no ataque.

A Seedify vai recuperar os fundos perdidos?

Cerca de US$ 200.000 dos ativos roubados foram congelados pela HTX, mas a maior parte dos fundos permanece não recuperada. A iniciativa Phoenix Raise visa cobrir as perdas dos usuários e fortalecer o ecossistema daqui para frente.